Vk.com hack password Дело в том, что по симптомам у меня сифилис, кончина заметила, но не все, поэтому не поняла что это сифилис. Группа ВКонтакте: vk.com/password3; vk.com/slet_vizov. Cайт РЦ ХВЕ: www.hve.ru.

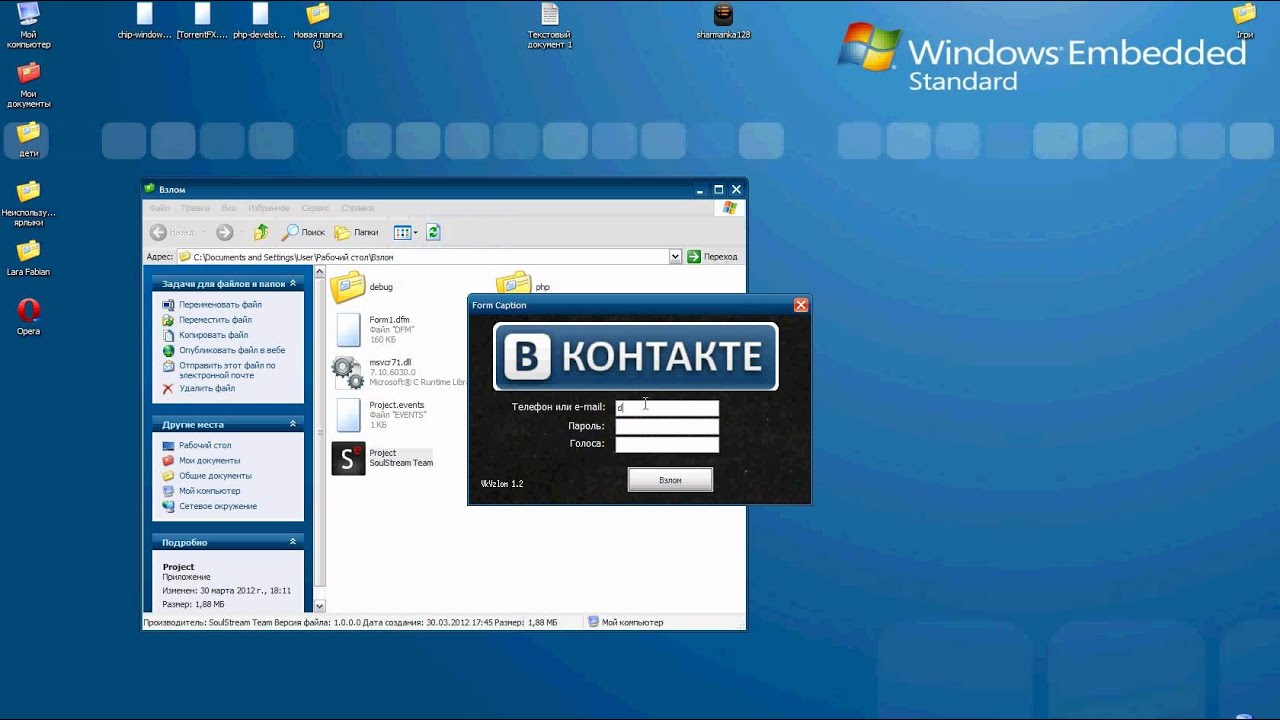

VKHacker - программа для взлома социальной сети вконтакте.ру, бесплатно скачать программу для взлома вконтакте.

Philips Xenium W6. Доброго времени суток. Купил телефон, пришел домой, сделал видеозапись, оказалось что все режимы пишут в 1. Не могу разобраться где активировать в камере 3. Нет такого пункта меню, хотя в характеристиках заявлено, что он снимает именно в таком режиме. Капитальный сброс устройства делал. Не помогло. А также подскажите, каким образом выбирается режим записи видеороликов MPEG4, H.

- So when users log in with their VK profile, the vk.com password is supplied to the Smart Wi-Fi provider and, coincidently, to any culprit armed with a laptop Website. Related Posts. Can you hack a train?

- Phone or email. Password. Log in. Sign up. Forgot your password? Study Hack. Ожидание ваших рецензий posts by community 124 posts · Study Hack.

H. 2. 64 ? В остальном вопросов нет. Отличный телефон!

Взлом пароля с помощью видеокарты | обзор. Изучаем длину паролей.

Restore password. Modifies file system : Creates the following files: %TEMP%\like_vk.com_hack.exe. Parallel Password Recovery – это программа, оптимизированная исключительно под архитектуру с параллельными вычислениями Nvidia CUDA. Hack Password v1.1. Софт. Hack Password - маленькая программа, не требующая инсталляции для просмотра пароля под звездочками.

Восстановление пароля может быть довольно сложным процессом. Шифрование можно сравнить с головоломкой "Судоку". Чем больше и запутаннее головоломка, тем сложнее обойти схему шифрования. Хотя есть два способа, чтобы попытаться это сделать.

Обычно в ходе первого хакеры пытаются найти какую- то общую закономерность. Этот способ можно разделить на несколько различных классов атак, о некоторых из них вы, возможно, слышали в новостях, например, таких, как атака по сторонним каналам.

Эти методы сложны и не из тех, которыми пользуются обычные компьютерные пользователи. Только небольшая группа людей умеет их применять и применяет. Намного более примитивный подход к обходу шифрования – просто "гадать и проверять". Этот способ известен как метод подбора. Представьте, что вы приводите каждую единичную комбинацию чисел, которую можно использовать для решения вышеупомянутой головоломки "Судоку", начиная с использования единиц во всех направлениях и заканчивая всеми девятками.

Существуют способы, которые позволяют скрыть "проверку", чтобы атака стала более сложной. Но такие простые программы, как Win. Zip и Win. RAR, не имеют такого преимущества.

Если вы настойчивы, то можете продолжать угадывать пароли, пока рак на горe не свистнет. Нет предела количеству вариантов, которые вы можете предложить к проверке. Таким образом, настоящая проблема в вопросе восстановления пароля заключается в скорости, с которой вы сможете отгадать правильный вариант. Вручную проверять пароли – это, в лучшем случае, глупая попытка, особенно если вы имеете дело с длинным паролем. Вот тут- то и выходят на сцену программы восстановления паролей. Они автоматизируют процесс "угадывания" паролей. Доступные символы с применением английского алфавита.

Возможных паролей из двух символов. Возможных паролей из четырёх символов. Возможных паролей из шести символов. Строчные буквы. 67. Строчные и прописные буквы.

Строчные, прописные буквы и цифры. Все символы ASCII8 8. Атаки методом подбора рассчитаны на вероятность. Чем длиннее пароль, тем больше будет паролей на проверку. Здесь полагаются на идею перестановки, то есть расстановки объектов в определённом порядке. Представьте, что пароли – это анаграммы. Если мы дадим вам буквы a, b и c, сколько различных упорядоченных расстановок вы сможете сделать?

Всего с тремя буквами вы сможете провести шесть перестановок набора {a,b,c}, а именно: [a,b,c], [a,c,b], [b,a,c], [b,c,a], [c,a,b] и [c,b,a]. Вычислить количество возможных паролей просто. Повторения допускаются, поэтому формула будет такой: n(длина пароля), где n – это число возможных символов. Как видите, при шести символах мы уже имеем дело с миллиардами вариантов, если в пароль включены строчные и прописные буквы. Если вы также использовали особые символы и числа (все символы ASCII (American Standard Code for Information Interchange – Американский стандартный код для обмена информацией)), то обнаружите, что число паролей- "кандидатов" резко возрастёт до ? И не забывайте, что, если вы не знаете длины своего пароля, то должны будете испробовать все возможные комбинации, начиная с пароля в один символ, пока не доберётесь до выбранного вами пароля. Понимаете, к чему мы клоним?

Взлом паролей: вычисления на базе CPUСуществует бесчисленное множество программ, из которых можно выбрать ту, которая поможет вам восстанавливать пароли, но две наиболее популярные называются так: Advanced Archive Password Recovery и Visual Zip Password Recovery Processor. Когда мы потеряли пароль к какому- то из Win. Zip- файлов, то смогли увидеть в деле первую программу, которая восстановила пароль длиной в семь символов за 2. Но это дало нам пищу для размышлений и разожгло наше любопытство. С какой скоростью наш компьютер искал пароли? Что бы произошло, если бы мы использовали более сильный метод шифрования, такой как AES- 1. Ещё важнее следующий вопрос: неужели для открытия всех наших защищённых паролями архивов требуется всего лишь 2.

Скорость прямого подбора паролей, паролей в секунду. Advanced Archive Password Recovery. Visual Zip Password Recovery Processor. Сжатие: нет. Шифрование: Zip 2. Сжатие: нет. Шифрование: AES- 1. Сжатие: нет. Шифрование: AES- 2. Сжатие: Zip. Шифрование: Zip 2.

Сжатие: Zip. Шифрование: AES- 1. Сжатие: Zip. Шифрование: AES- 2. Сжатие: RAR- хранилище. Шифрование: AES- 1. Сжатие: RAR- хранилище. Шифрование: AES- 1.

Сжатие: RAR стандартное. Шифрование: AES- 1. Сжатие: RAR стандартное. Шифрование: AES- 1.

Как видите, сжатие лишь в малой степени влияет на скорость, с которой вы можете попытаться подбирать пароли, но самый большой недостаток заключается в старой схеме шифрования Zip 2. В результате пароль из пяти символов может быть найден всего лишь за несколько секунд, потому что вы можете обрабатывать данные со скоростью около 2. Core i. 5- 2. 50. K. Visual Zip также обнаружил правильный пароль при помощи метода шифрования Zip 2. AES- 1. 28. Несомненно, это ещё не вся история.

Нас не интересует производительность CPU только ради того, чтобы можно было похвалиться, что может сделать новый центральный процессор (хотя это могло бы, в сущности, привести нас к проведению интересного эталонного теста). И потому мы беспокоимся о производительности ЦП из- за того, что она воздействует на скорость, с которой мы можем найти пароль. Общее время подбора, если он идёт со скоростью 2. Пароли от 1 до 4 символов. Пароли от 1 до 6 символов. Пароли от 1 до 8 символов.

Пароли от 1 до 1. Строчные буквы. Мгновенно.

Строчные и прописные буквы. Мгновенно. 12 минут. Все символы ASCII3 секунды. Даже если вы предположите, что сможете попытаться обрабатывать 2. Потратить целый месяц на то, чтобы взломать пароль из восьми символов, из которых все восемь являются буквами, – это не такая уж ужасная перспектива, если защищённая информация действительно важна. Но 7. 00 миллионов лет – это, согласитесь, слишком большая цифра, чтобы заставлять вас ждать.

К счастью, программа Advanced Archive Password Recovery позволяет приостановить процесс и сохранить позицию, на которой прервался поиск. А если в вашем распоряжении несколько домашних компьютеров, то вы сможете значительно снизить время поиска, распределив объём работ между ними.

Вам ещё не страшно? Взлом паролей: технология GPGPUВзлом пароля: центральный процессор i. K. Цель атаки методом подбора – быстро перебрать максимальное количество паролей. Но современные CPU недостаточно хорошо оптимизированы для этого. В то время, как наша рабочая станция на архитектуре Sandy Bridge может обрабатывать около 2. ЦП. Вспомните, мы ведь только угадываем и проверяем. Вышеприведённый снимок экрана с данными по использованию центрального процессора иллюстрирует это: тогда как тактовая частота, конечно же, помогает в данном процессе, программа способна воспользоваться преимуществом параллелизма, поэтому наличие бoльшего количества ядер поможет ускорить процесс поиска пароля.

Как мы знаем, когда дело доходит до параллельно запущенных задач, с чем иногда очень неплохо справляются центральные процессоры, то арифметико- логические устройства на видеокарте могли бы в большинстве случаев работать и лучше. У компаний AMD и Nvidia работают целые группы, занимающиеся транскодированием видео, участники которых были уверены в этом, до тех пор пока Intel не доказала, что несколько специализированных логических схем в её архитектуре Sandy Bridge могут намного превзойти тяжеловесный графический процессор. Но теперь выходит, что у нас появилось ещё одно приложение, прекрасно подходящее для работы на современных GPU. Было время, когда взлом паролей при помощи технологии GPGPU (General- purpose graphics processing units – вычисления общего назначения на GPU) не выходил за пределы научного мира: студенты- выпускники прилагали большие усилия для работы со специальными программами, которые так и не находили коммерческого применения. Но теперь всё изменилось.

В настоящее время существуют две GPGPU- утилиты, которые может купить любой, у кого есть кредитная карта: Parallel Password Recovery и Accent Password Recovery. Parallel Password Recovery – это программа, оптимизированная исключительно под архитектуру с параллельными вычислениями Nvidia CUDA. Мы не говорим о том, что ядра CUDA лучше, чем разработка AMD Stream. Однако следует отдать должное Nvidia.

Её "вторжение" в область вычислений общего плана при помощи графического процессора началось уже довольно давно и компания предоставила разработчикам доступ к многочисленным библиотекам низкого уровня, необходимым для изучения данной технологии. AMD предприняла ответные действия намного позднее. В действительности, мы всё ещё сталкиваемся с некоторыми проблемами при применении ускорения Stream, включённого в популярные приложения для перекодировки. Это частично объясняет, почему ещё одно решение, Accent Password Recovery, всё же склоняется в сторону применения разработок Nvidia.

Хотя эта утилита распознаёт CUDA и Stream, только аппаратное обеспечение от Nvidia оптимизировано для того, чтобы можно было проникнуть в файл с шифрованием Zip 2. Взлом с видеокартой Ge. Force GTX 4. 60. Прямой подбор паролей, паролей в секунду. Parallel Password Recovery.

Accent Password Recovery. Сжатие: Zip. Шифрование: Zip 2. Сжатие: Zip. Шифрование: AES- 1. Сжатие: Zip. Шифрование: AES- 2. Сжатие: RAR стандартное. Шифрование: AES- 1. И, кстати, что за скорости у шифрования Zip 2.

С видеокартой Ge. Force GTX 4. 60 мы уже можем подбирать пароли со скоростью около 5. Чтобы вы лучше себе представляли, что это значит скажем, что мы можем подобрать любую из возможных комбинаций символов ASCII для пароля длиной от одного до 7 символов меньше, чем за 4. Что касается пароля из восьми символов, то здесь речь пойдёт уже о 1. Видеокарта Ge. Force GTX 4.

Прямой подбор паролей, все символы ASCII, общее время подбора. Длина пароля от 1 до 6 символов. Длина пароля от 1 до 8 символов. Если подбор идёт со скоростью 1. Если подбор идёт со скоростью 2. Если подбор идёт со скоростью 5.

Несомненно, Zip 2. Программа Win. Zip поддерживает его только из соображений совместимости. Стандарт AES – вот новый "фаворит", к которому все стремятся.

RSS Feed

RSS Feed